SELinux ve AppArmor: Linux Güvenliğini Artırma Yöntemleri

SELinux ve AppArmor, Linux güvenliğinde önemli bir yere sahip olan zorunlu erişim kontrol (MAC) çerçeveleridir. Bu iki sistem, her biri kendi güvenlik politikalarını uygulayarak, Linux sistem güvenliğini artırmaya yardımcı olur. SELinux kurulumu ve AppArmor ayarları, güvenli bir Linux ortamı oluşturmak için kritik adımlardır. Kullanıcıların, bu çerçevelerin nasıl çalıştığını öğrenmeleri, sistem güvenliğini sağlamak adına önemli bir adımdır. Makalemde, her iki çerçevenin özellikleri ve kullanım alanları üzerine derinlemesine bir inceleme yaparak, Linux güvenliği bağlamındaki rollerini açığa çıkaracağım.

SELinux ve AppArmor, temel bir güvenlik katmanı sunarak, Linux işletim sistemlerini koruyan yapılar arasında yer alır. Zorunlu erişim kontrol (MAC) sistemleri olarak bilinen bu araçlar, kullanıcılara ve süreçlere belirli erişim izinleri sağlamada önemli rol oynar. Linux sistem güvenliği için kritik öneme sahip olan bu çerçeveler, sistem yapılandırmaları ve erişim kontrolü açısından sıkı önlemler sunar. Teknolojik gelişmelerle birlikte, SELinux kurulumu ve AppArmor’un etkili bir şekilde uygulaması, kullanıcıların veri güvenliğini sağlama konusunda büyük bir avantaj sunmaktadır. Bu makalede, her iki sistemin özellikleri ve etkin kullanım yöntemleri hakkında kapsamlı bilgi sağlayarak, güvenli bir Linux ortamı oluşturmanın yollarını keşfedeceğiz.

SELinux ve Linux Güvenliği

SELinux, zorunlu erişim kontrolü (MAC) mekanizması olan ve Linux sistem güvenliğini artırmak için oldukça etkili bir araçtır. Her dosya ve süreç, SELinux tarafından tanımlanan güvenlik bağlamlarına sahip olur. Bu bağlamlar, sistemde hangi işlemlerin hangi kaynaklara erişebileceğini belirler. SELinux’un uygulanması, sistem yöneticilerine detaylı erişim kontrolü sağlar, ve bu sayede güvenlik açıklarını minimize eder. Ancak SELinux’u etkin bir şekilde kullanabilmek için, sistem yöneticilerinin güvenlik politikaları ve yapılandırmaları hakkında bilgi sahibi olması önemlidir. Ayrıca, sistemin genel güvenliğini artırmak için SELinux ve AppArmor birlikte kullanılabilir.

Linux güvenliği, yalnızca dosya izinleriyle sınırlı kalmamalıdır. Zorunlu erişim kontrolü, sistemlerin saldırganlar tarafından kötüye kullanımını önleyebilir. Kötü yapılandırılmış sistemler, potansiyel riskler taşır. SELinux’un sunduğu güvenlik katmanları, kullanıcıların sistem üzerinde ne tür işlemler yapabileceğini kısıtlayarak, sistemin genel güvenliğini artırır. Sistem yöneticileri, SELinux politikalarını yöneterek, gerekli erişim izinlerini atayabilir ve gerektiğinde güncelleyebilir.

AppArmor’un Temel Yapısı ve Yönetimi

AppArmor, SELinux’un sağladığı güvenlik özelliklerine benzer bir yaklaşım sunar ancak daha kullanıcı dostu bir arayüze sahiptir. Her bir uygulama için oluşturulan profiller, o uygulamanın neyi yapabileceğini veya hangi sistem kaynaklarına erişebileceğini tanımlar. Bu profiller, yöneticinin uygulama davranışını kontrol etmesine ve sistem üzerindeki potansiyel riskleri azaltmasına olanak tanır. AppArmor, özellikle başlangıç seviyesindeki kullanıcılar için daha anlaşılır olması açısından tercih edilmektedir.

AppArmor’u etkin bir şekilde kullanabilmek için, yöneticilerin profil yönetimi hakkında bilgi sahibi olması gerekmektedir. Uygulamaların ihtiyaç duyduğu izinleri belirlemek için güncel profiller oluşturmak ve gerektiğinde bu profilleri güncellemek önemlidir. AppArmor’un avantajları arasında, sistemin daha hızlı bir şekilde çalışmasını sağlamak ve kaynakları etkin bir şekilde kullanmak vardır. Ayrıca, uygulama üzerinde detaylı kontrol sahibi olmak, sistemin güvenliğini artırır.

SELinux Kurulumu ve Yapılandırması

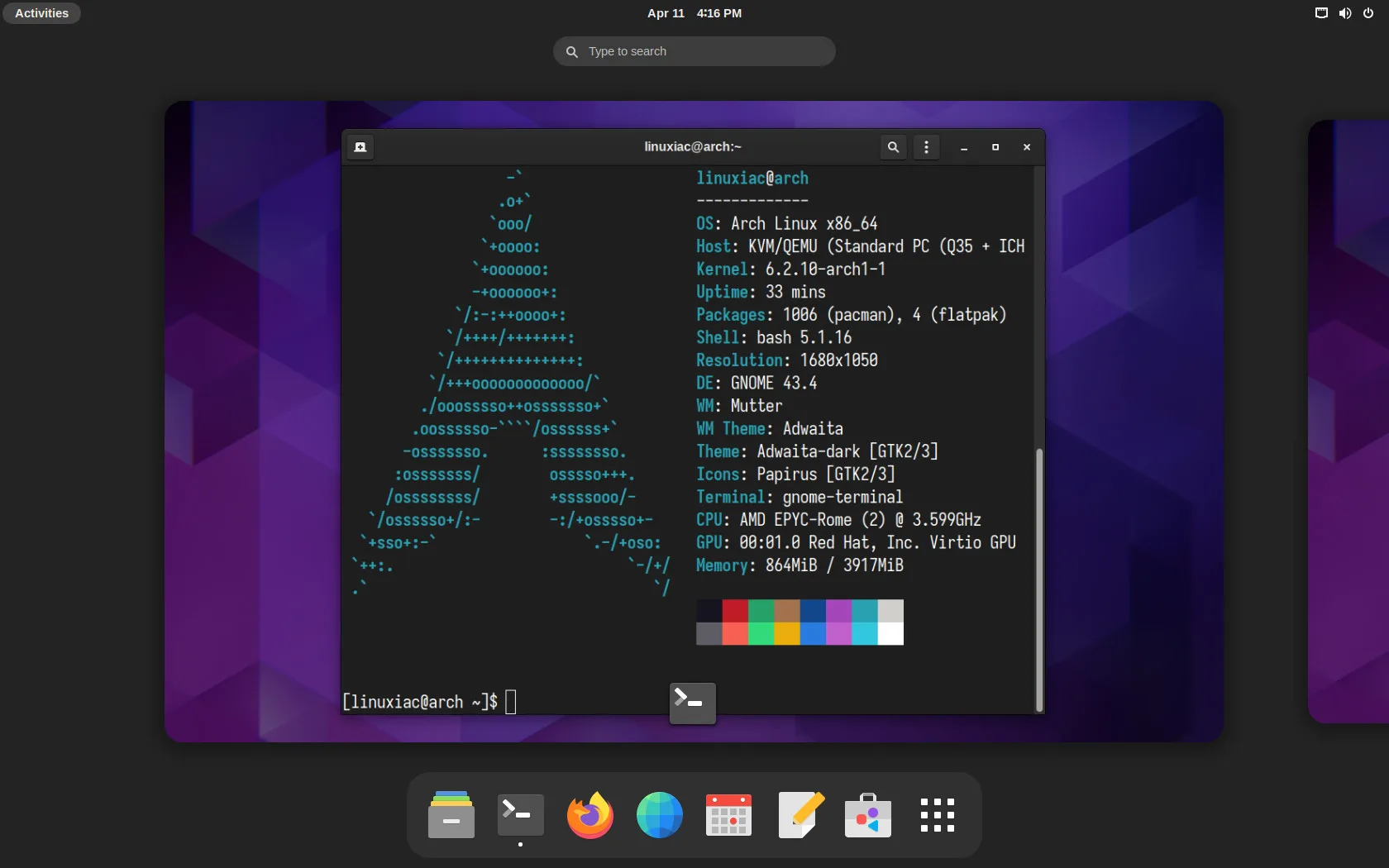

SELinux kurulum süreci, genellikle Linux dağıtımına bağlıdır ancak çoğu Red Hat tabanlı dağıtımda varsayılan olarak gelir. Başlangıçta, sistem yöneticileri SELinux durumunu kontrol etmek için ‘sestatus’ komutunu kullanabilirler. Eğer sistemde SELinux yoksa, uygun paketleri yüklemek gerekecektir. SELinux’un etkinleşebilmesi için yapının doğru bir şekilde yapılandırılması gerekir; bu yapılandırma, güvenlik modunu belirlemeyi ve gerekli politikaların uygulanmasını içerir.

Kurulumdan sonra, SELinux modlarını yönetmek ve gerektiğinde değişiklikler yapmak da önemli bir adımdır. Örneğin, ‘setenforce’ komutu ile geçici olarak aktif veya izinli mod arasında geçiş yapılabilir. Ancak kalıcı değişiklikler için ‘/etc/selinux/config’ dosyasının düzenlenmesi gerekecektir. Bu işlemler, sistem güvenliği açısından oldukça kritik öneme sahiptir, çünkü yanlış yapılandırmalar, sistemi güvenlik tehditlerine açık hale getirebilir.

SELinux Politikalarının Yönetimi

SELinux politikaları, sistemin güvenliğini sağlamak için kritik bir rol oynar. Bu politikalar, hangi süreçlerin hangi kaynaklara erişebileceğini kontrol etmek için detaylı bir yapı sunar. Sistem yöneticileri, ‘semanage’ gibi araçlar yardımıyla mevcut politikaları değiştirebilir ve yeni politikalar oluşturabilir. Ayrıca, ‘restorecon’ komutu kullanılarak dosyaların doğru güvenlik bağlamlarının atanması sağlanabilir.

Eğer bir uygulama, SELinux tarafından engelleniyorsa, yöneticiler /var/log/audit/audit.log dosyasını kontrol ederek, engellenen eylemleri görebilirler. Bu günlükler, yeni politikaların oluşturulması için veri sağlar. Özellikle, audit2allow aracı kullanılarak, erişimin reddedildiği durumlar için yeni politikalar geliştirilebilir. Tüm bu süreçler, sistemin güvenliğini artırarak, potansiyel tehditlere karşı etkin bir koruma sağlamak için gereklidir.

AppArmor Profillerinin Yönetimi

AppArmor, her uygulama için özelleştirilebilen profiller sunarak, yöneticiler için uygulama tabanlı bir güvenlik yönetimi sağlar. Bu profiller, bir uygulamanın hangi kaynaklara erişeceğini belirler ve gerektiğinde düzenlenebilir. Yöneticilerin, uygulama değişiklikleri ile birlikte profilleri güncellemeleri ve ayarlamaları önemlidir. Uygulama profillerinin ihlal modunda olması durumunda, bu profiller yalnızca ihlalleri kaydeder; bu, yöneticilerin ezilmemesi için faydalı bir hissiyat sağlamaktadır.

Profil yönetimi için gerekli komutlar arasında ‘aa-enforce’ ve ‘aa-complain’ bulunmaktadır. Aktif profilleri görüntülemek için kullanılan ‘aa-status’ komutu ise, yöneticilere hangi profillerin etkin olduğunu gösterir. Yeni bir profil oluşturmak için ‘aa-genprof’ komutu kullanılarak, uygulama davranışları izlenerek özelleştirilmiş bir profil oluşturulması mümkündür. Tüm bu yönetimler, uygulama güvenliğini sağlamak ve sistemin güvenlik durumunu güçlendirmek için gereklidir.

Gerçek Dünya Kullanım Örnekleri

SELinux ve AppArmor, gerçek dünya örneklerinde çokça kullanılmaktadır. Örneğin, bir web sunucusu üzerinde birden fazla hizmet barındırırken, uygulanan zorunlu erişim kontrolleri sayesinde bir hizmetin diğerine zarar vermesi engellenebilir. Bu, özellikle web uygulamaları gibi potansiyel olarak savunmasız olan sistemlerde oldukça değerlidir. Zorunlu erişim kontrolü uygulandığında, örneğin bir saldırgan, web sunucusunun erişimini ele geçirmiş olsa dahi, sistem genelindeki dosya yapısına ulaşamayacaktır.

Özellikle SELinux’un kullanıcı dostu bir özelliği olan dosya bağlamlandırmasının doğru bir şekilde yapılması, sistem güvenliğini artırma açısından önemlidir. Bu tür kontroller, bir uygulamanın sadece yetkilendirilmiş alanlara erişmesini sağlar. Dolayısıyla, SELinux veya AppArmor gibi MAC çerçevelerinin kullanılması, modern hizmetlerin güvenliği için oldukça değerlidir.

SELinux ile LAMP Yığınını Güçlendirme

SELinux, özellikle web sunucuları için LAMP (Linux, Apache, MySQL, PHP) yığını gibi enfeksiyonlu alanların güvenliğini artırmada kullanılır. Örneğin, SELinux’un etkin olduğunu kontrol etmek için ilk olarak ‘sestatus’ komutu ile durumu kontrol edilebilir. Eğer durum ‘aktif’ değilse, gerekli yapılandırmalar yapılmalıdır. Bunun yanı sıra, web dizininde doğru dosya bağlamlarının atanması da kritik öneme sahiptir.

Güvenlik duvarı kurallarının yanı sıra, SELinux’un kurulumunda dikkat edilmesi gereken diğer bir husus da uygulamaların erişimine dair izinlere dikkat etmektir. Apache veya diğer hizmetler üzerinde yapılan güncellemeler, SELinux politikalarının güncel tutulmasını gerektirebilir. Bu şekilde, LAMP yığında güvenlik zaafiyetleri minimize edilerek, sistemin bütünlüğü sağlanabilir.

Yayınlanabilecek Yaygın Hatalar

Sistem yöneticileri, SELinux veya AppArmor’ı devre dışı bırakmanın, sorunları çözmenin kolay bir yolu olduğunu düşünebilirler. Ancak bu, güvenlik katmanlarını ortadan kaldırmakla eşdeğerdir ve sistemin ciddi güvenlik açıklarına maruz kalmasına yol açar. Özellikle, sorunların çözümünde izinli (SELinux) veya şikayet (AppArmor) modlarını kullanmak, sistemin güvenliğini korumak adına daha doğru bir yaklaşım olacaktır.

Başka bir yaygın hata ise, sistem güncellemeleri sonrasında mevcut politikaların göz ardı edilmesidir. Sistemdeki yazılımlar güncellenince, politika yapılandırmalarının da gözden geçirilmesi gerekir. Kötü yapılandırmalar, sistemde potansiyel güvenlik açıklarına neden olabilir. Bu nedenle, yöneticilerin dağıtımlarına özgü güvenlik çerçevelerini ve güncellemeleri takip etmeleri büyük önem taşır.

Sonuç olarak SELinux ve AppArmor

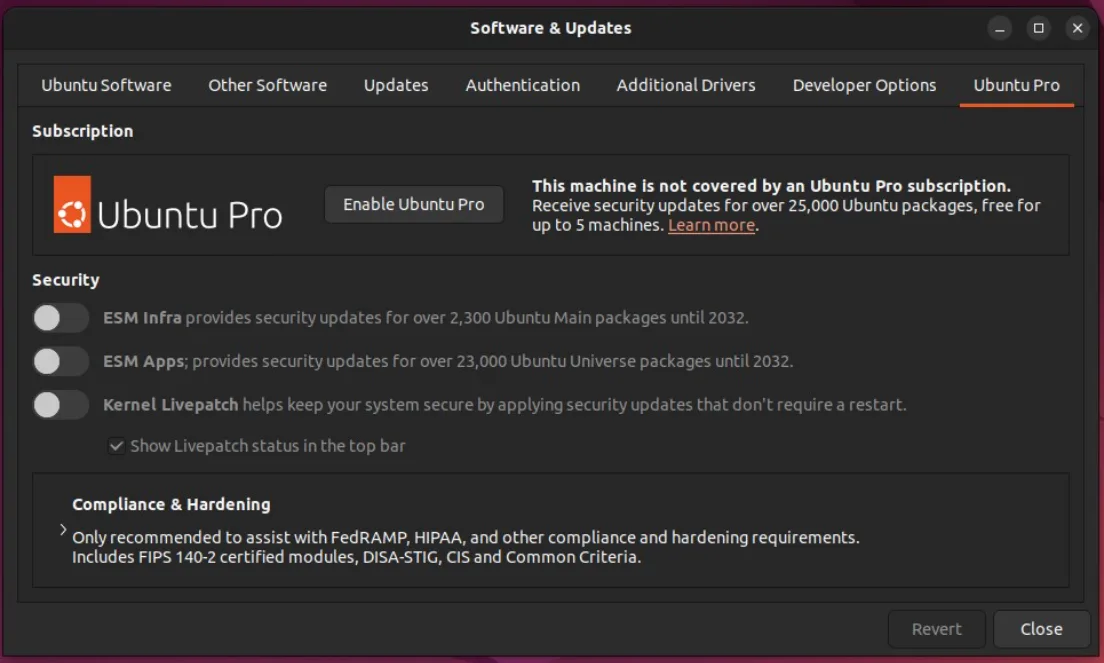

SELinux ve AppArmor, Linux güvenliği sağlayarak sistemdeki veri koruma stratejilerini güçlendirir. Bunun yanında, bu çerçeveler bir sistemin daha güvenli ve güvenilir bir biçimde çalışmasını, saldırılara karşı daha dayanıklı hale gelmesini sağlar. Başlangıçta karmaşık görünebilirler, ancak bu araçları yönetebilme yeteneği, zamanla gelişen bir beceridir.

Sonuç olarak, SELinux ve AppArmor, veri güvenliğini sağlamak ve sistem yönetimini kolaylaştırmak için kritik öneme sahip araçlardır. Yöneticilerin, bu güvenlik çerçevelerinin nasıl çalıştığını anlamaları ve bunları etkili bir şekilde nasıl uygulayacaklarından emin olmaları gerekmektedir. Sistem güvenliği, sadece bir yazılım sorunu değil, aynı zamanda dikkatli bir yönetim ve güncel bilgi gerektiren bir süreçtir.

Sıkça Sorulan Sorular

SELinux ve AppArmor arasındaki en büyük fark nedir?

SELinux ve AppArmor, her ikisi de Linux güvenliği için zorunlu erişim kontrol (MAC) sağlayan çerçeveler olmasına rağmen, en büyük fark, SELinux’un her dosya ve süreci etiketlemesi, AppArmor’ın ise uygulama düzeyinde profiller kullanarak kısıtlamalar getirmesidir. Bu, SELinux’un daha karmaşık ama güçlü bir yapı sunarken, AppArmor’ın daha kullanıcı dostu ve daha kolay bir yönetim sunmasına yol açar.

SELinux kurulumu nasıl yapılır?

SELinux kurulumu, çoğu Red Hat tabanlı dağıtımda varsayılan olarak etkin gelir. Kurulumdan sonra, durumunu kontrol etmek için ‘sestatus’ komutunu kullanarak SELinux’un durumunu görebilirsiniz. Ayrıca, kalıcı değişiklikler yapmak için /etc/selinux/config dosyasındaki ‘SELINUX’ ayarını ‘enforcing’ veya ‘permissive’ olarak düzenleyebilirsiniz.

AppArmor ayarları nasıl yönetilir?

AppArmor ayarlarını yönetmek için ‘aa-status’ ile aktif profilleri görüntüleyebilirsiniz. Profili koruma moduna almak için ‘aa-enforce /path/to/profile’ ve ihlal moduna almak için ‘aa-complain /path/to/profile’ komutlarını kullanabilirsiniz. Ayrıca yeni profiller oluşturmak için ‘aa-genprof /path/to/application’ komutunu kullanarak uygulamanın davranışını izleyebilirsiniz.

SELinux geliştirici modları nedir ve ne işe yarar?

SELinux, üç farklı modda çalışır: ‘aktif’ (yetkisiz eylemleri engeller), ‘izinli’ (ihlalleri kaydeder) ve ‘devre dışı’ (tüm güvenliği kapatır). Aktif mod, sistem için en yüksek güvenlik sağlarken, izinli mod yöneticilere sorunları çözerken kullanım kolaylığı sağlar.

SELinux ve AppArmor kullanılması gereken senaryolar nelerdir?

SELinux ve AppArmor, birden fazla hizmet barındıran sunucularda, özellikle dışarıdan gelebilecek saldırıların etkisini azaltmak için mutlaka kullanılmalıdır. Özellikle hassas verilerin koruma altında tutulması gereken durumlarda, bu zorunlu erişim kontrol çerçeveleri büyük fayda sağlar.

SELinux veya AppArmor devre dışı bırakılmalı mı?

SELinux veya AppArmor’ı devre dışı bırakmak, sistemleri ayrıcalık yükseltme saldırılarına açık bırakır. Bunun yerine, yöneticiler sorunları anlamak için izinli veya şikayet modlarını tercih etmelidir. Bu, güvenlik katmanlarını koruma altında tutarken sorunları analiz etmeyi mümkün kılar.

Linux güvenliği için SELinux ve AppArmor nasıl bir katkı sağlar?

Linux güvenliğini artıran SELinux ve AppArmor, standart dosya izinlerinin ötesinde sağlam kurallar koyarak, sisteme izinsiz erişim girişimlerini etkili şekilde engeller. Bu mekanizmalar, sistem genelindeki politikalara dayalı olarak kullanıcının veya sürecin ne yapabileceğini kontrol edebilmekte ve böylece ihlalleri önlemektedir.

SELinux ve AppArmor’ın günlük kayıtları nasıl kontrol edilir?

SELinux için günlük kayıtları /var/log/audit/audit.log dosyasında bulunur. Erişim ihlallerini görmek ve sorun gidermek için bu dosyayı incelemek önemlidir. AppArmor için ise günlükler genellikle /var/log/syslog içerisinde yer alır ve ‘DENIED’ mesajları ile belirginleşir.

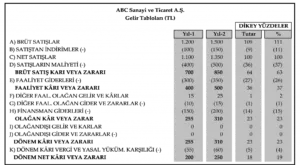

| Konu | Açıklama |

|---|---|

| SELinux Temelleri | SELinux, dosya ve süreçlere etiketler atanarak çalışan bir güvenlik çerçevesidir. |

| SELinux Modları | Aktif, İzinli ve Devre Dışı modları ile çalışan farklı senaryolar. |

| AppArmor Temelleri | Her uygulama için bireysel profiller oluşturarak çalışan bir güvenlik çerçevesidir. |

| Polikalar Yönetimi | SELinux politikaları ayrıntılı erişim kontrolü sağlarken, AppArmor profilleri uygulama bazında kısıtlamalar sunar. |

| Gerçek Dünya Kullanımı | MAC, birden fazla hizmet barındıran sunucularda etkili bir güvenlik sağlar. |

Özet

SELinux ve AppArmor, güvenli bir Linux ortamının korunmasında kritik öneme sahiptir. Bu iki çerçeve, zorunlu erişim kontrolü (MAC) uygulayarak saldırıları önlemekte ve sistem güvenliğini artırmaktadır. Kullanıcıların ve yöneticilerin bu araçlar hakkında bilgi sahibi olmaları, güvenli bir altyapı oluşturmak için gereklidir.

Yorum gönder